O que é Gerência de Porta 25

A gerência de porta 25 é o nome dado ao conjunto de políticas e tecnologias, implantadas em redes de usuários finais ou de caráter residencial, que procura separar as funcionalidades de submissão de mensagens, daquelas de transporte de mensagens entre servidores.

A definição do padrão para o protocolo de submissão é de 1998, sendo sua última revisão de 2011, no documento “RFC 6409: Message Submission for Mail“. Este protocolo, chamado de “Message Submission“, fornece um meio para distinguir uma submissão do transporte de mensagens, permitindo assim:

- a aplicação de políticas diferentes para cada tipo de conexão, impedindo relays não autorizados ou introdução de e-mails não solicitados;

- a implementação de autenticação na submissão, incluindo aquela realizada remotamente por usuários autorizados;

- a possibilidade de implementar, futuramente, melhorias no serviço de submissão.

A adoção do protocolo de Message Submission é uma boa prática reforçada na RFC 5068 / BCP 134: Email Submission Operations: Access and Accountability Requirements e que tem sido recomendada por diversos fóruns de combate ao spam, cabendo destacar as seguintes recomendações:

- Resolução CGI.br/RES/2009/001/P – Recomendação para a Adoção de Gerência de Porta 25 em Redes de Caráter Residencial (CGI.br).

- Managing Port 25 for Residential or Dynamic IP Space: Benefits of Adoption and Risks of Inaction

Messaging Anti-Abuse Working Group (MAAWG) - Tecnologias e Políticas para Combate ao Spam

Comissão de Trabalho Anti-Spam do CGI.br

Em seu documento o MAAWG recomenda para redes de caráter residencial, além da adoção de Message Submission, as seguintes medidas:

- requerer autenticação para a submissão de mensagens, como recomendado na RFC 4954;

- configurar o software cliente de e-mail para usar a porta 587/TCP e autenticação;

- bloquear acesso de saída para porta 25/TCP a partir de todas as máquinas que não sejam MTAs ou explicitamente autorizadas.

- não interferir no tráfego para a porta 587/TCP;

No primeiro draft do SSL v3.0, a Netscape recomendava a utilização da porta 465/TCP para submissão de mensagens via SMTPS. O uso desta porta para submissão de mensagens nunca tornou-se um padrão. Atualmente, a comunidade Internet considera o seu status como “deprecated“, porém, alguns softwaresclientes de e-mail e alguns servidores de submissão ainda utilizam esta porta.

A porta 465/TCP, segundo registro do IANA, está reservada para o uso do protocolo URD (URL Rendesvous Directory for SSM). A lista de portas registradas junto ao IANA pode ser econtrada em: http://www.iana.org/assignments/port-numbers.

Devido a este fato, apesar de não constar explicitamente na recomendação do MAAWG, é importante que também não ocorra interferência no tráfego relacionado com outras portas que possam ser utilizadas para submissão, como a 80/TCP e a 465/TCP.

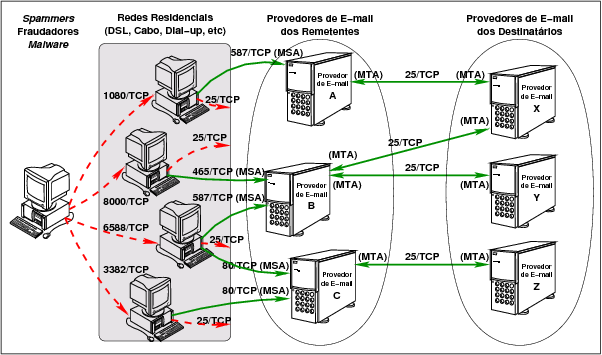

A figura a seguir ilustra a mudança de cenário em uma rede de caráter residencial, após a implementação de gerência de porta 25, ou seja, após a adoção de Message Submission pelos provedores de e-mail dos usuários e o bloqueio de tráfego de saída com destino à porta 25/TCP por parte das operadoras de banda larga.

Pode-se ver que o usuário, conectado via uma rede residencial, envia e-mails normalmente via Mail Submission Port (587/TCP) ou via Webmail (80/TCP). Mas, os spammers, fraudadores e códigos maliciosos não conseguem mais fazer a entrega direta dos e-mails para os provedores de destino, pois a saída de conexões para porta 25/TCP é impedida.

Com este novo cenário os spammers e fraudadores, provavelmente, adaptarão suas ferramentas para furtar as credenciais do usuário e se autenticar em seu MSAs (Mail Submission Agents) para o envio de spam. Mas, mesmo ocorrendo esta mudança para uso das credenciais do usuário, outro reflexo da implementação de Message Submission e Gerência de Porta 25 em redes de perfil residencial é que as mensagens abusivas são mais rastreáveis para os provedores de acesso. Pois, além do provedor poder implementar políticas de controle de vazão de e-mails, ele poderá identificar mais facilmente máquinas infectadas e usuários abusivos.